اگر به یک وب سایت یا فروشگاه رایگان با فضای نامحدود و امکانات فراوان نیاز دارید بی درنگ دکمه زیر را کلیک نمایید.

ایجاد وب سایت یا

مقدمه 4

چگونه TCP/IP سازگار ميباشد؟ 6

مفهوم TCP/IP 7

پروتكل كنترل انتقال داده (TCP) 8

شمارة پورت TCP 9

فيلدهاي ديگر در هدر TCP 13

پروتكل ديتاگرام كاربر (User Datagram Protocol) 14

پروتكل اينترنت (IP) و پروتكل كنترل پيام اينترنت (ICMP) 16

شبكههاي محلي و مسيريابها 16

آدرس IP 17

Netmasks 18

بخشبندي يك بسته در IP 18

ديگر قسمتهاي تشكيل دهنده IP 19

امنيت يا كمبود در IP سنتي 21

تفسير آدرس شبكه 22

ديوارة آتش: نگهبانان ترافيك شبكه و دروازهبانانهاي فوتبال 25

حفاظت افراد با ديوارة آتش 26

راهحلهاي حفاظتي براي شبكهها 28

حفاظت لايه كاربردي 28

(SSL) The Sencure Socket Layer 29

امنيت در سطح IPSec-IP 31

هدر شناسايي (AH) IPSec 32

هدر اعتبارسنجي IPSec با Ipv4 در مد انتقال به كار برده ميشود 32

فرمت هدر 33

ESP Auth 34

ESP Trailer 34

بستة حفاظتي كپسوله شده IPSec با IPv4 در مد انتقال به كار برده ميشود 34

آيا IPSec و IPv6 ما را حفاظت ميكند؟ 35

سيستمهاي شناسايي دخولهاي سرزدة مبتني بر شبكه چگونه كار ميكنند 37

مهاجمان چگونه ميتواند از سيستمهاي شناسايي دخولهاي سرزده مبتني بر شبكه بگريزند 38

گريز از IDSها در سطح شبكه 39

حمله قطعه قطعه كردن كوچك و حملة قطعه قطعه كردن پويشي 40

FrageRouter: يك ابزار بسيار خوب براي اداره كردن يك حمله قطعه قطعه كردن براي گريز از IDS 42

گريز از IDS در سطح برنامة كاربردي 43

Whisher، يك پويشگر CGI كه در گريز از IDS كاربرد فراوان دارد 43

استفاده از دو IDS مبتني بر شبكه و مبتني بر ميزبان 48

در جستجوي مودمهاي شبكه 49

دو اصطلاح در دنياي نفوذگران 51

THC-Scan 2.0 53

ويژگيهاي THC-Scan 53

حملات بعد از پيدا شدن مودمهاي فعال 55

مقابله با نفوذ از طريق مودمهاي ناامن 56

نقشهبرداري از شبكه 59

Cheops: نرمافزار نقشهبرداري از شبكه 61

جلوگيري از نقشهبرداري شبكه 62

تعيين پورتهاي باز بر روي يك ماشين 62

مكانيزم پويش مؤدبانه (Polite Scan) 64

پويش مخفيانه: TCP SYN Scan 65

پويش به روش نقض اصول پروتكل 65

پويش به روش TCP ACK Scan 66

پويش به روش FTP Bounce Scan 67

بهرهگيري از بستههاي UDP 68

عمل Ping بدون بهرهگيري از ICMP 69

تعيين سيستم عامل ماشين هدف با TCP Srack Fingerprinting 69

مقابله و دفاع در مقابل پويش و جستجوي پورت 70

Friewalk برعليه Firewall 71

Firewalk در مرحلة اول تعداد مسيريابها را تا رسيدن به ديوار آتش ميشمارد 73

مقابله با Firewalk 76

ابزارهاي جستجوي نقاط آسيبپذير 78

حمله به سيستم عامل 82

درهم شكستن برنامة كاربردي يا سيستم عامل از طريق سرريز كردن پشته 82

پيدا كردن نقاط آسيبپذير 83

EBX = 00F41130 84

EAX = 00F7FCC8 84

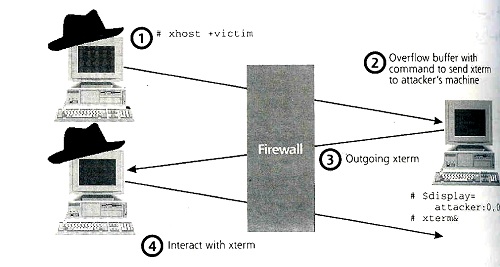

ايجاد رخنة عبور توسط (X Window Terminal) Xterms 84

رديابي (Sniffing) 86

رديابي (sniffing) از طريق هاب: كشف آرام 90

snort 90

sniffit 91

اسبهاي تروا در سطح برنامههاي كاربردي 92

قابليتهاي اسب ترواي (BO2K) Back Orifice 2000 94

ويژگيهاي BO2K 95

سايتهاي وب 99

Security Portal 99

@ stack Security News 100

PacketStorm 100

Technotronic 100

White Hats 101

منابع و مآخذ : 102

عنوان :

HacKو امنيت شبكه

در 1980، يك سازمان بينالمللي استانداردسازي، طرحي را به نام Open System interconnection (DSI) به وجود آورد. اين مدر براساس لايهبندي پروتكل پايهگذاري شده است. و آن به اين صورت است كه وقتي دو كامپيوتر ميخواهند با هم ارتباط برقرار ككنند، سريهايي از قسمتهاي كوچك استاندارد نرمافزاري روي هر سيسيتم براي بهتر كردن اين ارتباط، عملياتي را انجام ميدهند. يك قسمت براي حصول اطمينان از اينكه داده به طور مناسب بستهبندي شده است تلاش ميكند و قسمت ديگر از فرستادن پيامهاي گم شده به طور مجرد مراقبت ميكند و قسمتهاي ديگر پيامها را در سراسر شبكه ميفرستند. هر كدام از اين قسمتها كه تحت عنوان لايه از آنها ياد ميشود، كار مشخص و كوچكي براي انجام ارتباطات دارند. قسمتهاي ارتباطي كه با هم استفاده ميشوند. Protocl Stack (پشتة پروتكل) ناميده ميشوند زيرا آنها شامل گروهي از اين لايهها هستند كه بر روي هم سوال شدهاند. مدل OSI شامل هفت نوع از اين لايهها ميباشد كه هر كدام نقش مشخصي در انتقال دادهها را در شبكه دارند.

در توده ارتباطاتي لايهبندي شده، يك لايه روي قسمت فرستنده با همان لايه روي سيستم (قسمت) گيرنده در ارتباط است. به علاوه لايههاي پايينتر به لايههاي بالايي سرويس ميدهند. به عنوان مثال لايه پايينتر ممكن است پيامهاي گم شده را به جاي ارسال به لايه بالاتر كه وظيفه فرمتبندي دادهها را به صورت دقيق به عهده دارد مجدداً به لاية پايين ارسال كند. اين لايه، لايه سطح بالايي خود را كه ممكن است داده را در قسمت اول توليد ميكند، سرويس دهد. وقتي كه يك لايه براي انجام امور به لايه ديگر متكي ميشود،لايهها به وجود ميآيند. بنابراين نرمافزار يك لايه ميتواند در حالي كه تمامي لايههاي ديگر يكسان باقي ميمانند، به جاي برناه ديگر جايگزين شوند.

مدل مرجع OSI از هفت لايه زير تشكيل شده است:

· لايه 7: لايه برنامه كاربردي (Application layer): اين لايه به عنوان پنجرهاي به كانال ارتباطي براي برنامه كاربردي و البته با توصيف دادهها و تبديل آنها به اطلاعات با مفهوم براي برنامههاي كاربردي عمل ميكند.

· لايه 6: لايه نمايشي (Presentation layer): اين لايه چگونگي نمايش المانهاي داده براي ارسال، از جمله منظم كردن بيتها و بايتها در اعداد و فرمتبندي اعداد نمايي و همانند آن را برعهده دارند.

· لايه 5: لايه جلسه (Session layer): اين لايه، نشستهايي را بين ماشينهاي ارتباطاتي با كمك به شروع، نگهداري و مديريت آنها هماهنگ ميكند.

· لايه 4: لايه انتقالي (Transport layer): اين لايه، براي تهيه جريان ارتباطي قابل اعتماد بين دو سيستم، كه شامل انتقال دوباره پيامهاي گم شده، قرار دادن آنها در جاي مناسب و نظارت و بازرسي خطاها است، استفاده ميشود.

· لايه 3: لايه شبكه (Network layer): اين لايه براي انتقال داده از يك سيستم از ميان مسيريابها به ماشين نهايي در طول شبكه، مسئوليتپذير است.

· لايه 2: لايه پيوند دادهها (Data link layer): اين لايه، داده را در طول شبكه حركت ميدهد.

· لايه 1: لايه فيزيكي (Physical layer): اين لايه بيتها را در طول پيوند فيزيكي كه ميتواند فيبر نوري، ارتباط راديويي، مس و يا هر رسانه فيزيكي ديگر انتقال ميدهد.

وقتي كه مفهوم مدل مرجع OSI، پروتكلهاي گوناگون شبكه را پاسخ ميدهد، پس بياييد پروتكل TCP/IP را تجزيه كنيم. در TCP/IP لايه كاربردي، لايههاي جلسه و نمايش مدل مرجع OSI در لايه كاربردي قرار داده شدهاند. TCP/IP روي داده ارسالي براي برنامه كاربردي تمركز ايجاد ميكند.

· لايه كاربردي:اين لايه خود TCP/IP نميباشد. بلكه متشكل از برنامههاي خاصي است كه سعي ميكنند با استفاده از TCP/IP در طول شبكه با هم ارتباط برقرار كنند. مدل ارتباطي در اين لايه ممكن است شامل دو Mail Server، سرويسدهنده و سرويس گيرنده Telnet، سرويس دهنده و سرويس گيرنده FTP و يا ساير برنامههاي كاربردي باشد.

· لايه انتقال: اين لايه شامل پروتكل كنترلي ارسالي، (TCP) پروتكل ديتاگرام كاربر (UDP)، و پروتكل سادهاي كه ما در آينده در اين قسمت با جزييات بيشتري تجزيه ميكنيم، ميباشد. اين لايه اطمينان حاصل ميكند كه بستهها به مكان مناسب روي ماشين مقصد تحويل داده شدهاند. همچنين براي فراهم كردن بستهها به صورت منظم براي برنامهاي كاربردي كه احتياج به اين عمل دارند، ميتواند استفاده شود.

· لايه شبكه: اين لايه به پروتكل اينترنت (IP) وابسته است و هدف آن فرستادن پيامها از كامپيوتر منبع داده شده به ماشين نهايي داده شده در طول شبكه ميباشد. بر طبق اصطلاح مدل مرجع OSI، به لايه IP گاهي اوقات لايه سوم نيز گفته ميشود.

· لايه پيوند داده: اين لايه پيامها را در طول شبكه از هر كامپيوتر به كامپيوتر ديگر انتقال ميدهد. به عنوان مثال، اين لايهها روي كامپيوتر دادهها را از كامپيوتر شما به مسيرياب (Router) شبكه محلي شما حركت ميدهد. سپس مسيرياب (Router) با استفاده از اين لاية پيوندي، داده را به مسيرياب بعدي انتقال ميدهد. باز هم طبق اصطلاح مدل OSI، لاية پيوند داده به لاية دوم ارجاع ميشود.

· لايه فيزيكي: اين لايه يك واسطه فيزيكي از قبيل سيم و يا كابل كه اطلاعات از آن عبور داده ميشود، ميباشد.

لايههاي شبكه و انتقال با هم سيستم پشتهاي TCP/IP را تشكيل ميدهند كه متشكل از نرمافزارهاي اجرايي روي كامپيوتر است. همانند مدل OSI، يك لايه با لايهاي مشابه در قسمت ديگر رابطه برقرار ميكند. علاوه بر آن، لايه پاييني سرويسي را براي لايههاي بالايي تهيه ميكند.

اينكه كه درك ابتدايياي از لايه پروتكل داريم. TCP/IP را با جزئيات دقيقتري مورد آزمايش قرار ميدهيم. خانواده پروتكلهاي TCP/IP از اجزاي گوناگوني تشكيل يافته است: پروتكل كنترل انتقال *TCP) پروتكل (UDP) User Datagram، پروتكل اينترنت (IP) و پروتكل پيام كنترل اينتر (ICMP).

TCP/IP در رشتههايي از مدارك توليد و نگهداري شده توسط گروه ويژه مهندسي اينترنت (IETF) توضيح داده ميشود. John Postel پدر خانواده TCP/IP، رشتههايي از درخواستها يكسري از اسناد و نظريههاي تئوري كه توضيح ميدهد چگونه TCP/IP كار ميكند را تهيه كرد. 193 تا 191 RFC كه IP، TCP و ICMP را توصيف ميكنند كه در www.ietf.org/rfc,html با هزاران RFC ديگر كه جنبههاي ديگر اينترنت را توصيف ميكنند قابل دسترسياند.

TCP/IP در اصل براي تحقيقات و آكادميها تهيه شده بود و هيچگونه قابليت حفاظتي را دارا نبود. پروتكل سنتي TCP/IP براي اطمينان از قا بليت اعتماد، جامعيت دادهها و اعتبار دادة ارسال شده بر روي شبكه مناسب نبود. بدون كنترلهاي مخفيانه و صادقانه، وقتي كه شما دادهاي را به اينترنت ميفرستاديد، TCP/IP به هر استفادهكننده ديگري اجازه ديدن و تغيير داده شما را ميدهد. به علاوه، بدون اعتبارسنجي (authentication) يك مهاجم ميتواند دادهاي را كه به نظر ميآيد از منابع قابل اعتماد ديگر روي شبكه به دست ميآيد، براي شما بفرستد.

درگذشته، تمام قابليتهاي حفاظتي شبكههاي TCP/IP در برنامههاي كاربردي ارتباطي به كار گرفته ميشدند و در پشتة TCP/IP عملي انجام نميگرفت. فقط اخيراً حفاظت و امنيت، به پروتكل TCP/IP در فرم توسعه پروتكل كه Ipsee ناميده ميشود و ما در آينده با جزييات دقيقتري در اين قسمت آن را توصيف خواهيم كرد، قرار داده شده است. اگرچه Ipsee آيندة خوبي دارد اما هنوز به طور گسترده به كار گرفته نشدهاند. بنابراين، بدون اين قابليتهاي حفاظتي پروتكل، برنامههيا كاربردي هنوز براي انجام امور حفاظتي اغلب به خود واگذار ميشوند.

TCP بخشي است از اينترنت كه امروزه توسط اكثريت برنامههاي كاربردي استفاده ميشود. از ميان هزاران برنامه كاربردي كه توسط TCP استفاده ميشوند برخي از آنها قابل توجهترند.

· انتقال فايل با استفاده از پروتكل انتقالي فايل (FTP)

· telnet، يك رابط خط فرمان از راه دور

· Email با استفاده از پروتكلهاي گوناگون كه شامل پروتكل انتقالي پستي ساده (SMTP) و پروتكل (POP) Post Office ميباشد.

· مرورگر وب با استفاده از پروتكل انتقالي ابرمتنها (HTTP)

هر كدام از اين پروتكلها بستهها را تهيه كرده و آنها را به پشته TCP/IP ماشين محلي عبور ميدهند. نرمافزار لايه TCP روي سيستم اين داده را ميگيرد و با قرار دادن هدر TCP در جلوي هر پيام، بستههاي TCP را توليد ميكند.

هدر هر بسته TCP شامل دو عدد درگاه ميباشد. پورت مبدأ و پورت مقصد. اين اعداد 16 بيتي همانند درهاي كوچكي بر روي سيستم يعني جايي كه داده ميتواند فرستاده و يا دريافت شود ميباشند. درگاهها درهاي فيزيكي نيستند. آنها واحدهاي منطقي هستند كه توسط نرمافزار پشتة TCP/IP توضيح داده شده است. 65535 پورت TCP مختلف روي هر ماشين وجود دارد. پورت صفر TCP رزرو شده و استفاده نميشود. هر بسته TCP از ميان يكي از اين درها از ماشين مبدأ بيرون ميآيد (عدد پورت TCP مبدأ) و پورت ديگر روي ماشين مقصد مشخص شده است.

وقتي كه يك برنامه كاربردي سرويس دهنده مبتني بر TCP روي سيستم كار ميكند، به درگاه خاصي براي بستههاي TCP كه از يك سرويسگيرنده ميآيد، گوش ميدهد. به يك پورت با سرويس شنوايي، پورت باز و به جايي كه چيزي براي شنيدن وجود ندارد پورت بسته گفته ميشود. سرويس دهندههاي گوناگون برنامه كاربردي به پورتهاي مشهور گوش ميدهند. پورتهاي TCP مورد استفاده اغلب به صورت زير ميباشد:

· TCP Port 21- پروتكل ارسالي فايل (FTP)

· TCP Port 23-Telnet

· TCP Port 25-پروتكل ارسالي پستي ساده (SMTP)

· TCP Port 80-Word Wide Web (HTTP)

· TCP Port 666-Doom (…Id بازي از نرمافزار)

براي اتصال، سرويسدهندگان برنامه كاربردي، لايه TCP سرويس گيرنده بستههايي با پورت مقصد TCP شبيه به پورتي كه برنامه كاربردي سرويس دهنده در حال گوش دادن است را توليد ميكنند.

پورت مبدأ براي درخواست بسته (Packet) به صورت ديناميكي توسط سيستم عامل به برنامه متقاضي به شمارهاي بيش از 1023 كه پورت شماره بالا (“High-numbered”) ناميده ميشود تنظيم شده است. پورت نهايي درخواست مطابق با برنامه كاربردي، جايي كه سرويسدهنده در حال گوش كردن است همانند TCP Port 80 براي عبور و مرور HTTP ميباشد. براي بيشتر برنامههاي ك اربردي، سرويس دهنده پيامهاي پاسخ را به شمارة پورتهاي ارسال شده خواهد فرستاد. پورت مبد بستة پاسخ، شمارةپورتي است كه سرويسدهنده در حال شنيدن بوده است و پورت مقصد جايي است كه سرويسگيرنده پيام اصلي را فرستاد.

هدايتگر سيستم ميتواند هر سرويسدهنده برنامه كاربردي را براي استفاده از هر شمارة پورت صادر شده مديريت كند اما برنامههاي سرويس گيرنده از برنامههاي كاربردي انتظار دارند كه روي درگاههاي نهايي مشخصي شنيده شوند. بنابراين، براي اينكه سرويسگيرنده و كاربر درباره پورت نهايي مرسوم روي سرويسدهنده اطلاعاتي داشته باشند، شمارههاي پورتي كه در REC 1700 توصيف شدهاند اغلب مورد استفاده قرار ميگيرند.

براي آنكه ببينيد چه پورتهايي در Window NT/2000 يا سيستم UNIX مورد استفادهاند ميتوانيد از دستور «netstat» استفاده كنيد. با تايپ «Netstat-na» در خط فرمان، تمام پورتهايي كه دادهها را ميفرستند، نمايانگر خواهند شد. نشان «-na» در تمام دستورات به معناي نمايش همه پورتها و ليست كردن آدرسهاي شبكه و شمارة فرمها در قالب عددي ميباشد.

بيتهاي كنترلي TCP، دست دادن سه طرفه (Three-way handshke) و شمارههاي سريال

بيتهاي كنترل TCP، كه همچنين اغلب با عنوان «code bits» ناميده ميشوند، قسمتهاي بخصوص مفيدي از هدر TCP هستند.

اين 6 فيلد كوچك (هر كدام فقط با طول 1 بيت) مشخص ميكند كه كدام قسمت از نشست (Session) بستة TCP در رابطه است با مثلاً آغاز نشست و acknowledgment، پايان دادن به يك نشست. همچنين، بيتهاي كنترل ميتواند معلوم كند كه آيا بستة درخواست شده، توجه لازم كه توسط لايه TCP هدايت شود را دارد؟

اكثري مردم به بيتهاي كنترل TCP تحت عنوان «Cod bites» مراجه ميكنند. هر كد بيت ميتواند به طور غيروابسته تنظيم شود بنابراين هر بستة TCP ميتواند شامل يك و يا حتي بيشتر كد بيتهاي 6 تايي به ارزش 0 و 1 باشد. اغلب، تنها يكي و يا دو تا از كد بيتها در پيام داده شده به ارزش 1 تنظيم شدهاند. كد بيتها به معاني زير هستند:

URG: اشارهگر ضروري در فيلد هدر TCP مهم و بامعنا است.

ACK: فيلد Acknowledgment مهم است. اين پيام براي مشخص كردن بستههاي درياف شده استفاده ميشود.

PSH: اين يك عملگر جلوبرنده است كه براي حركت دادن داده در لايه TCP استفاده ميشود.

PST: ارتباط به خاطر خطا و ساير وقفهها بايد دوباره برقرار شود.

SYN: سيستم بايد شماره سريال را همگام نمايد اين كد در طول برپايي نشست استفاده ميشود.

FIN: هيچ داده ديگري از فرستنده وجود ندارد. بنابراين، نشست بايد از بين برود.

وقتي كه ما چگونگي آغاز نشستها را در TCP تجزيه و تحليل كنيم، اهميت بيتهاي كنترل TCP واضح ميشود تمامي ارتباطات TCP قانوني با استفاده از دست دادن سه طرفه (Three-way handshake) و ابزار اوليه كه توسط TCP براي انجام كارهايش استفاده ميشود برپا شده است. دست دادن سه طرفه، ترسيم شده به سيستم اجازه ميدهد تا يك نشست ارتباطي و برقراري مجموعهاي از شمارههاي سريال براي بستههايي كه در نشست استفاده ميشوند را باز كند.

تمامي بستهها در اين نشست به جاي مناسب ميرسند. اگر دو بسته در اين انتقال برگشت داده شوند (به اين حالت كه مثلاً بستة آخر مسافت كمتري را نسبت به بستة اوليه طي كرده است) لايه TCP ميتواند مشكل بستهها را قبل از فرستادن آنها در برنامه كاربردي كشف كند. و آنها را دوباره مرتب نمايد. به طور مشابه اگر يك بسته در طول انتقال و ارسال گم شود، TCP ميتواند مشكل را با توجه به شمارههاي سريال و شمارههاي ACK بستة مفقود شده، كشف و نسبت به انتقال دوبارة اين بستهها اقدام كند. بنابراين، Three-way handshake و شمارههاي سريالي كه از آن نتيجه ميشوند، به TCP اجازه ميدهند كه ارسالهاي قابل اعتمادي داشته باشند.

هنگامي كه كد بيتهاي SYN و ACK براي برپايي نشست استفاده ميشوند، كد بيت FIN براي از ميان بردن نشست استفاده ميشود. هر طرف پيامي را كه كد بيت FIN تنظيم شده است تا نشستي را كه بايد خاتمه يابد مشخص كند، ميفرستد.

كد بيت RST براي توقف ارتباطات و آزادسازي شمارههاي سريال در حال استفاده به كار ميرود. اگر يك ماشين بستهاي كه انتظارش را ندارد دريافت كند (مانند پيامهايي شامل بيت ACK وقتي كه هيچ نشستي برپا نشده است) با پيامي كه بيت RST آن تنظيم شده است، واكنش نشان خواهد داد. اين روش بيان ماشين است. «اگر شما فكر ميكنيد كه نشستي وجود دارد، آن را از بين ببريد زيرا من نميدانم شما راجع به چه مسألهاي صحبت ميكنيد.»

كد بيتهاي URG و PSH اغلب كمتر از 4 بيت ديگر استفاده ميشوند. كد بيت URG به اين معناست كه داده شامل برخي دادههاي ضروري ميباشد. اگر كد بيت URG به يك تنظيم شده است فيلد اشارهگر مشخص ميكند كه در كدام قسمت داده رشتهاي، داده ضروري واقعي وجود دارد. TCP مشخص نميكند كه چگونه داده ضروري بايد توسط برنامه كاربردي به كار برده شود. اين فقط به لايه كاربردي در يك طرف ارتباط اجازه ميدهد تا داده واقعي را براي قسمت ديگر ارتباط نشان دهد. كد بيت PSH به اين معناست كه لايه TCP بايد بسته را از ميان پشته با سرعت عبور دهد.

بجز فيلدهاي هدر TCP كه قبلاً توضيح داده شد، فيلدهاي گوناگون ديگري هم در در TCP يافت ميشوند. اين فيلدهاي اضافي از قرار زير هستند:

· Data offset: اين فيلد توضيح ميدهد كه در كجاي بستة TCP هدر پايان يافته و داده شروع ميشود. اين با طول هدر TCP در كلمات 32 بيتي برابري ميكند.

· Reserved: اين فيلد براي استفاده آتي رزرو شده است.

· Window: اين فيلد براي كنترل شمارة بستههاي ارسال شده كه بين سيستمها فرستاده ميشود استفاده ميگردد. اين به هر قسمت از ارتباط، راهي را براي كنترل جريان بستهها از قسمت ديگر ميدهد تا اطمينان حاصل كنند كه همه بستهها به طور منظم دريافت شدهاند و قبل از آنكه بستههاي جديد فرستاده شوند به طور منظم acknowledge بستههاي دريافت شده فرستاده ميشود.

· Checksum: براي رسيدگي به اينكه بستة TCP (هدر و داده) در انتقال در شبكه خراب نشده است،استفاده ميشود.

· Urgent Pointer: اين فيلد، اشارهگري به دادهاي از بسته را دارد تا مشخص كند كه اطلاعات ضروري كجا واقع شدهاند.

· Options: اين مجموعه از فيلدهاي با طول گوناگون، ميتوانند اطلاعات اضافي درباره قابليتهاي پردازشي TCP را از هر كدام از طرفهاي ارتباط مشخص كنند. به عنوان مثال اگر لايه TCP فقط بستههاي TCP از ماكزيمم سايز گرفته شده را اداره كند، سيستم ميتواند محدوديت را در گزينههاي TCP مشخص كند.

· Padding: اين فيلد بيتهاي اضافي تنظيم شده با مقدار صفر را شامل ميشود تا طول هدر TCP را توسعه دهد. بنابراين اين روي مرز 32 بيتي خاتمه مييابد.

وقتي كه به اسم پروتكل به عنوان « TCP/IP» اشاره ميشود، اعضاي ديگري از اين خانواده در كنار IP و TCP وجود دارند. UDP لايه انتقالي ديگري است كه در بالاي IP ميتواند قرار گيرد. UDP و TCP مانند دو عموزاده هستند. TCP بيشتر مورد توجه است و در اسم فاميلي استفاده ميشود ولي UDP هنوز پايه بسياري از برنامههاي كاربردي مهم است. تهيهكننده برنامه كاربردي ميتواند انتخاب كند كه داده را با استفاده از TCP بفرستند. يا UDP (با توجه به اينكه برنامه كاربردي چه چيزي را از لايه انتقال نياز دارد)، بستههاي دريافت شده و رشتة ارتباطي، يا TCP هستند يا UDP و نميتوانند هر دو پروتكل را به طور همزمان مورد استفاده قرار دهند. سرويسهايي كه UDP را مورد استفاده قرار ميدهند شامل بسياري از رشتههاي دادههاي ويديويي و صوتي برنامههاي كاربردي ميباشند كه به همان خوبي جستجوها و پاسخهاي (Domain Name Service) DNS عمل ميكند.

UDP بدون اتصال است (Connectionless) پروتكلي كه وضعيت اتصال را نميداند و يا به خاطر نميآورد و هيچ اعتقادي به نشستهاي ابتدايي، تصديق دريافت اطلاعات، خراب شدن يا چيز ديگري ندارد. به علاوه UDP پيامهاي گمشده را دوباره ارسال نميكند و يا حتي آنها را در جاي مناسب قرار نميدهد. بنابراين، اگر پيام 1، پيام 2، و پيام 3 فرستاده شوند، مقصد ممكن است پيام 2، پيام 1 و كپي ديگري از پيام 1 را دريافت كند. پيام3 گم ميشود و پيام 1 دوباره فرستاده ميشود.

UDP غيرقابل اعتماد است. ممكن است پيامها را گم كند و يا آنها را خراب بفرستد. اما گاهي اوقات عدم قابليت اطمينان، خوب است. بخصوص وقتي كه ميتواند براي شما سرعت را به ارمغان آورد. برخي از برنامههاي كاربردي به گرفتن پيامها با سرعت زياد در طول شبكه علاقهمندند و به قابليت اطمينان در سطح بالا نيازي ندارند. اين برنامههاي كاربردي به سربار Three-way handshake و شمارههاي سريال روي هر بسته و غيره احتياج ندارند. در عوض، براي اين برنامههاي كاربردي، سرعت و سادگي جزء نيازهاي ضروري هستند.

به علاوه برخي برنامههاي كاربردي پرسش - پاسخ، از UDP به طور چشمگيري استفاده ميكنند. وقتي كه آدرس شبكه را براي نام يك حوزه (Domain) خاص جستجو ميكنيد، DNS پيامي را با يك پرسوجو ميفرستذد تا نام دامنه را جستجو كند. (پيام كه ميگويد: آدرس «10.21.41.3» است). اين برنامههاي كاربردي، سرباري در رابطه با برپايي ارتباط با استفاده از دست دادن سه طرفه را براي فرستادن پرسوجو و گرفتن پاسخ نميخواهند.

UDP شمارههاي پورت 16 بيتي را دارند بنابراين 65335 پورتهاي UDP قابل دسترس وجود دارند. فقط مانند TCP، داده از پورت سيستم اصلي (پورت مبدأ UDP) ميآيد و براي يك پورت روي سيستم مقصد (پورت مقصد UDP) در نظر گرفته شده است. يكي از گستردهترين سرويسهاي UDPهاي مورد استفاده (DNS) براي گوشكردن به پرسوجوهاي DNS روي پورت 53 UDP است.

سرويسهاي ديگر پايهگذاري شده براساس UDP شامل:

· پروتكل انتقالي فايل كم اهميت (TFTP)، پورت UDP69

· پروتكل مديريت شبكه ساده (SNMP)، پورت UDP161

·داده Real Player، صوتي - تصويري، يكسري از پورتهاي UDP شامل 7070، اگرچه سرويسگيرنده ميتواند فقط براي استفاده پورتهاي TCP در صورت لزوم پيكربندي شود.

وقتي كه لايه UDP يا TCP بسته برا توليد ميكند، آن بايد در طول شبكه فرستاده شود. لايه انتقال (UDP يا TCP) بسته را به لايه شبكه براي بردن آن عبور خواهد داد.

پروتكل اينترنت (IP) عموميترين لايه شبكهاي است كه امروزه استفاده ميگردد و براي تمامي حركتهاي ترافيكي در طول اينترنت مورد استفاده واقع ميشود.

هدف IP انتقال بستهها در طول شبكه ميباشد. شبكههاي كامل از بلوكهاي ساختماني اساسي و پايهاي به نام Local area networks (LANs) تشكيل يافتهاند. LAN به طور ساده گروهي از كامپيوترها ميباشند كه با استفاده از hub يا switch بدون هيچ مسيريابي كه سيستمها را مجزا كند، به هم مرتبطاند. همانطور كه نامشان مشخص ميكند LANها به طور نمونه از نظر جغرافيايي كوچكند و معمولاً ساختمان منفرد و محوطه كوچكي را دربرميگيرند.

LANها با استفاده از مسيريابها به هم متصلند. وظيفه مسيرياب اين است كه بستهها را بين LANها براي به وجود آوردن يك شبكه بزرگ، همانطور كه در شكل نشان داده شده است، حركت دهد. يك و يا چند پروتكل لايه شبكه، داده را در طول شبكه از كامپيوتر كاربر نهايي و از ميان مجموعهاي از مسيريابها، تا سيستم نهايي حركت ميدهد. همچنين، سيستمها به طور مستقيم به مسيريابها يا هر پيوند نقطه به نقطه در حال استفاده ديگري مرتبط شدهاند. خود اينترنت، چيزي به جز مجموعه LANهاي عظيم و ارتباطات نقطه به نقطه كه با استفاده از گروههاي مسيرياب (Router) به هم متصل شدهاند نميباشد.

شامل ورد 102 صفحه ای

مبلغ قابل پرداخت 39,000 تومان